Szyfrowanie danych to podstawowe środki ostrożności mające zapewnić prywatność i bezpieczeństwo danych, zarówno podczas włamania na komputer, jak i kr...

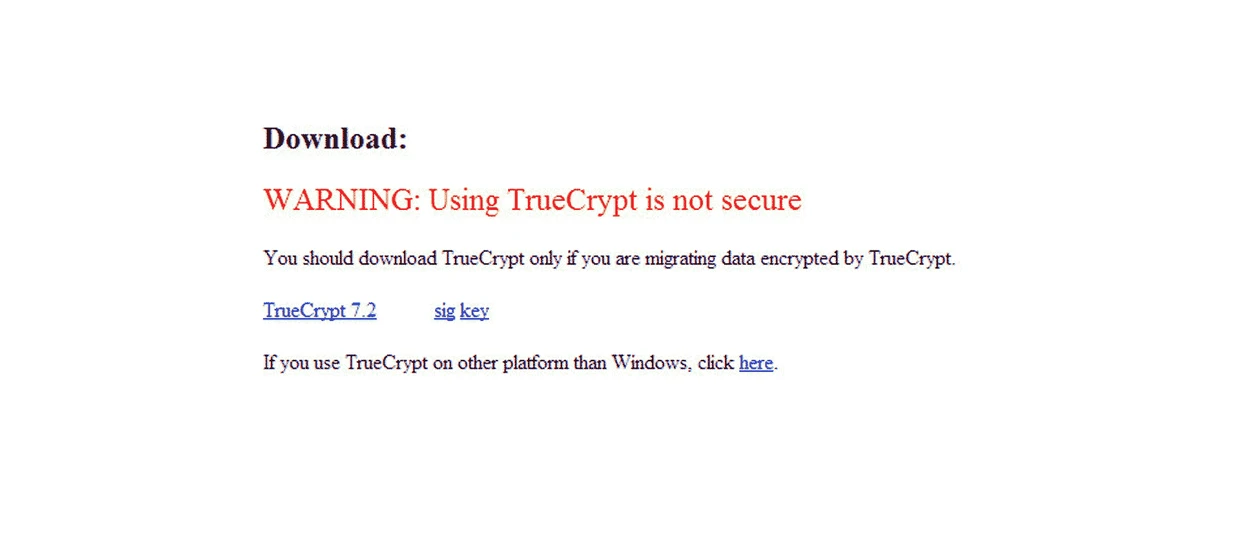

Truecrypt ogłasza, że nie jest bezpieczny i zachęca do przejścia na rozwiązania Microsoftu

Szyfrowanie danych to podstawowe środki ostrożności mające zapewnić prywatność i bezpieczeństwo danych, zarówno podczas włamania na komputer, jak i kradzieży czy zgubienia sprzętu. Obecnie mamy do czynienia z bezprecedensową sytuacją, bowiem na stronie jednego z najpopularniejszych, otwartych projektów do szyfrowania - Truecrypta, pojawiła się informacja, że nie jest on bezpieczny i instrukcja jak przełączyć się na rozwiązania wbudowane w Windows i OSX.

Truecrypt umożliwia szyfrowanie kontenera, czyli coś na kształt foldera z danymi, całego dysku, a także partycji systemowej. Pozwala również tworzyć przynętę w postaci fałszywych szyfrowanych partycji, a pod ich pozorem ukrywając dodatkową szyfrowaną przestrzeń, otwieraną zupełnie innym kluczem, bez którego nie da się udowodnić jej istnienia (to pewne uproszczenie). Jest jednym z najpopularniejszych narzędzi do szyfrowania danych, dostępny na trzech platformach: Windows, OSX i Linux. Pozwala zabezpieczyć dane w komputerze przed niepowołanym dostępem, w razie kradzieży bądź zgubienia laptopa, ale również zaszyfrować pendrive'a czy zabezpieczyć dane w chmurze, np. na Dropboksie.

Używany przez rzeszę ludzi dbających o bezpieczeństwo, w tym również przeze mnie. Nic więc dziwnego, że aplikacja darzona tak dużym zaufaniem wywołała spory szum w sieci za pomocą swojej strony WWW, wyświetlając informację, że Truecrypt nie jest bezpieczny i nie należy go stosować. Zaraz poniżej znajdują się poradniki jak przesiąść się na Bitlockera dostępnego w systemie Windows oraz jak zaszyfrować partycję za pomocą Disk Utility w OSX.

Powody do niepokoju są dwa. Po pierwsze, jeżeli ktoś mówi na oficjalnej stornie projektu, że narzędzie, które używasz do zabezpieczenia najbardziej wrażliwych danych nie jest bezpieczne w użyciu, to budzi to z pewnością wiele emocji, nawet jeżeli taki komunikat w przyszłości okaże się sfałszowany czy zmanipulowany. Zaufanie to bardzo delikatna sprawa i łatwo jest je stracić, a trudno odzyskać.

Po drugie, FBI niejednokrotnie przyznawało, że nie może poradzić sobie z zaszyfrowanymi kontenerami, jeżeli nie pozna hasła. Jak zwraca uwagę Niebezpiecznik, Truecrypt przeszedł publiczny audyt kodu, który potwierdził brak umyślnie pozostawionych furtek czy nieumyślnych błędów. Pikanterii sytuacji dodaje fakt, że ze strony Truecrypta zniknęły starsze wersje programu i pojawiła się nieznana wcześniej, nowsza wersja 7.2, której zdecydowanie nie radziłbym instalować do czasu wyjaśnienia całej sytuacji.

Niewykluczone, że ktoś dokonał ataku na stronę Truecrypta, podmieniając treść, siejąc panikę w okół i przy okazji wrzucając zainfekowaną wersję programu. Jest to jednak zrobione na tyle dobrze, że jak na razie takiej wersji nikomu nie udało się potwierdzić. Sugerowanie przesiadki z otwartego rozwiązania na zamknięte Microsoftu dodatkowo zaskakuje i daje do myślenia. Na razie zagadka pozostaje bez odpowiedzi. Trzymamy rękę na pulsie i zaktualizujemy artykuł, gdy pojawią się nowe informacje. Do tego czasu proponuję powstrzymać się od pochopnych decyzji i poczekać na wyjaśnienie sprawy.

Hej, jesteśmy na Google News - Obserwuj to, co ważne w techu