Jako ostrzeżenie niech potraktują to ludzie, którzy żyją w mylnym przeświadczeniu, że na sprzętach Apple nie ma złośliwego oprogramowania. Bo jak złap...

Jest dziura w jabłku, to i robak się wkradł. Uważajcie co podpinacie pod Thunderbolt w swoich Makach

Jako ostrzeżenie niech potraktują to ludzie, którzy żyją w mylnym przeświadczeniu, że na sprzętach Apple nie ma złośliwego oprogramowania. Bo jak złapiecie tego robaka, nie ma praktycznie szans na jego usunięcie.

Na problem podatnych na ataki firware'ów komputerów postanowił jakiś czas temu zwrócić uwagę Xeno Kovah. W ubiegłym roku zajął się sprzętami firm Dell, Lenovo, Samsung i HP, teraz postanowił przyjrzeć się Macbookom. Nie jest dobrze, stworzony przez niego kod może nieźle namieszać.

Podczas gdy większość z nas za podatne na infekcje szkodliwym oprogramowaniem uznaje system operacyjny i pliki znajdujące się na dyskach, tym razem sprawa jest poważniejsza, bo i zdecydowanie trudniejsza do usunięcia. Firmware Macbooków (EFI) to oprogramowanie uruchamiane przy starcie komputera. Ten z kolei nie jest podpisany kryptograficznie, co pozwala na jego niezauważoną modyfikację. Jakby tego było mało, owej modyfikacji nie wyłapią programy antywirusowe, a i sam użytkownik nie jest w stanie dokonać jego weryfikacji pod kątem obecności złośliwego oprogramowania.

Thunderstrike 2 to atak właśnie na firmware Macbooka - robak, który w kilka sekund infekuje fw i pozostaje w ukryciu, nie pozostawiając żadnych plików na dysku. Gdzie więc się ukrywa? Niezauważony w chipie na płycie głównej.

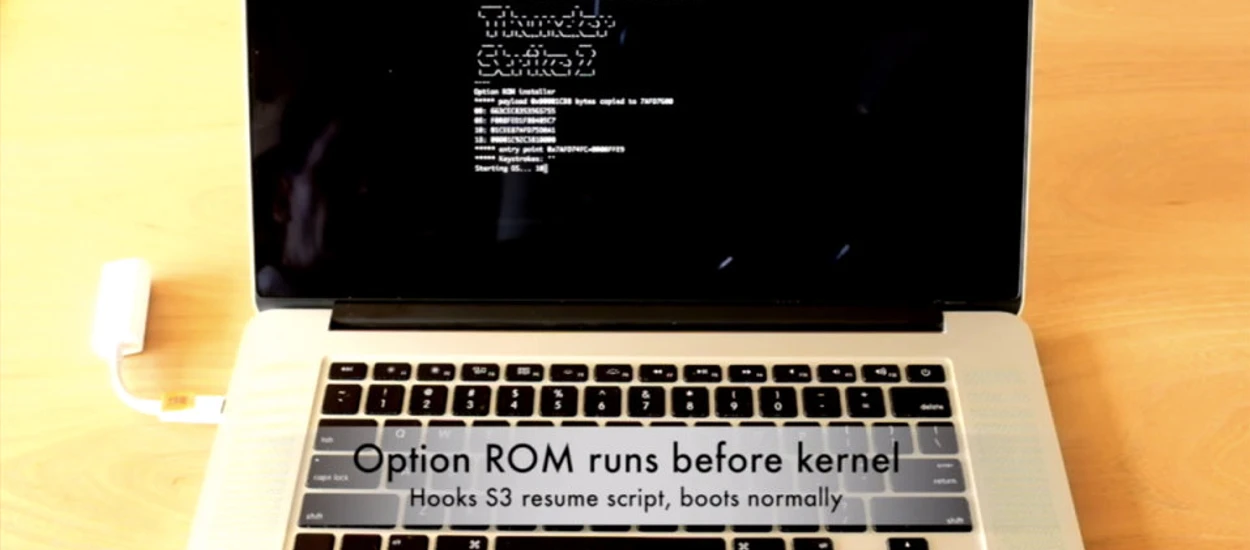

By takiego robaka złapać nie trzeba być wcale podłączonym do sieci. Jednym ze sposobów na implementację kodu do chipa jest port Thunderbolt. Wystarczy podpięcie „złośliwej wtyczki” do gniazda. Drugi sposób na infekcję to sieć i świadome uruchomienie przez użytkownika złośliwej aplikacji. Oprogramowanie będzie wtedy czekało na podpięcie do komputera zewnętrznego urządzenia, podmieni mu firmware (do tzw Option ROM-u), a następnie fw urządzenia podmieni firmware komputera.

I na tym właśnie polega cała infekcja - na podmianie firmware’u Macbooka, co jest w zasadzie niemożliwe do usunięcia. Robak przetrwa aktualizację systemu, przetrwa aktualizację firmware’u komputera (aktualny fw „asystuje” przy aktualizacji, musi więc dopuścić nowy kod). Infekcja będzie się rozprzestrzeniać podmieniając Option ROM każdego urządzenia, które zostanie podpięte do zainfekowanego już komputera. Jedynym skutecznym sposobem na pozbycie się zagrożenia jest reflash chipa na zainfekowanym sprzęcie. Zwykły użytkownik nie ma jednak ani wiedzy ani narzędzi by to zrobić. r

Ekipa Niebezpiecznika radzi co robić, by ustrzec się tego typu infekcji. Po pierwsze wystrzegać się podpinania cudzych przejściówek Thunderbolt i nie uruchamiać nieznanych aplikacji. Do tego czekać na zmiany w architekturze sprzętu i sposobie aktualizacji firmware’u Maków. O ile takowe da się w ogóle wprowadzić.

grafika: 1

Hej, jesteśmy na Google News - Obserwuj to, co ważne w techu