Zawsze było wiadomo, że tryb incognito w przeglądarkach ma ograniczone możliwości zapewniające prywatność oraz bezpieczeństwo i nie można mu do końca ...

Chrome na iOS 7 ujawnia wyszukiwania wykonane w trybie incognito - it's not a bug it's a feature

Zawsze było wiadomo, że tryb incognito w przeglądarkach ma ograniczone możliwości zapewniające prywatność oraz bezpieczeństwo i nie można mu do końca ufać z wielu powodów. Są to jednak rzeczy, które można przewidzieć. Sprawę pogarsza fakt, że co jakiś czas wkrada się jakiś błąd, który pozwala wyciągnąć informacje dotyczące przeglądanych stron w trybie incognito. Czasami nie jest to nawet błąd, co nie zmienia faktu, że nieświadomym użytkownikom może narobić sporo kłopotu. Tak jest w przypadku przeglądarki Chrome na iOS 7.

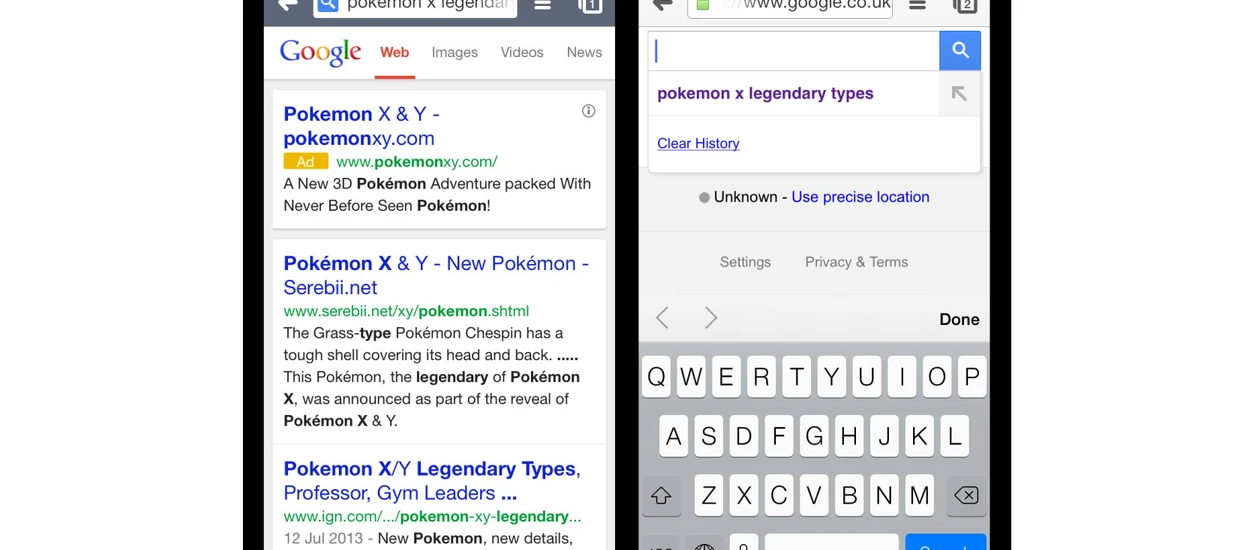

Przeglądarka Chrome na iOS 7 nie odseparowuje całkowicie trybu incognito od normalnego przeglądania stron, zapisującego historię. Jeżeli wyszukamy jakąś frazę w trybie incognito, to pojawi się ona jako podpowiedź ostatnio wyszukiwanych stron podczas wyszukiwania w trybie normalnym, przez stronę Google. To istotne, jeżeli będziemy wyszukiwać w normalnym trybie, nie incognito, wpisując frazę w pole od URL i wyszukiwania, podpowiedzi nie zobaczymy. Jeśli jednak otworzymy wyszukiwarkę Google, fraza wyszukiwana w trybie incognito pojawi się zaraz pod polem wyszukiwania. Deweloperzy z Parallax zauważyli to jako pierwsi i opublikowali film demonstrujący w praktyce o co chodzi.

Z początku wszyscy uznali to za błąd przeglądarki Chrome, włącznie z serwisem Tech Crunch, szybko jednak okazało się, że to nie błąd, bo Google od początku zdawał sobie z niego sprawę. Powód takiego działania trybu prywatnego wynika z ograniczeń platformy iOS. W pewnym sensie mówimy więc o funkcji, nie błędzie... W pomocy dotyczącej trybu incognito można znaleźć taki fragment:

W Chrome na iOS z powodu ograniczeń platformy karty zwykłe i incognito* współdzielą na urządzeniu lokalną pamięć HTML5, w której strony normalnie przechowują pliki (pamięć podręczna po stronie klienta) oraz dane potrzebne do działania offline. Oznacza to, że strony zawsze mają dostęp do swoich danych w tej pamięci – bez względu na to, czy są otwierane w kartach zwykłych czy incognito*. Karty incognito*, niezależnie od zwykłych, tworzą osobną historię przeglądania i pliki cookie, które są usuwane po zamknięciu tych kart.

Pytanie retoryczne brzmi, ilu użytkowników przeczyta ta informację w pomocy zanim skorzysta z trybu incognito? Tym bardziej, że część już tam zaglądała jakiś czas temu i takie informacji nie było - pojawiła się dopiero przy okazji Chrome na iOS 7. Częściową odpowiedź stanowi fakt, że deweloperzy czy dziennikarze technologiczni uznali to za błąd, o którym Google nie może mieć zielonego pojęcia. Dlatego uważam, że o ile samo działanie przeglądarki w ten sposób faktycznie nie musi być błędem, to nie poinformowanie o tym użytkowników przy przełączaniu się w tryb incognito na iOS czerwonym, wytłuszczonym tekstem jak najbardziej błędem jest. Jeśli użytkownicy dowiedzą się o tej "funkcji" to zrobią to raczej w mniej przyjemny sposób, niż przeczytanie pomocy. To mało profesjonalne ze strony Google.

To nie pierwszy tego rodzaju przypadek. Błąd w Firefox 15 pozwalał podejrzeć adresy wszystkich odwiedzanych w trybie incognito stron . Pisaliśmy o tym na AntyWeb, całe szczęście błąd szybko został naprawiony. Takie sytuacje dają do zrozumienia, że do trybu incognito trzeba mieć mocno ograniczone zaufanie.

Znacznie bezpieczniejszym sposobem na tryb incognito, jest skorzystanie z dystrybucji Linuksa, bootowalnej z CD bądź pendrive, która każdorazowo jest wgrywana na czysto do pamięci RAM. Wszystkie operacje wykonywane w przeglądarce, bez względu czy zostały wykonane w trybie incognito, czy zwykłym, przepadają w momencie restartu komputera, bez względu na ewentualne błędy w przeglądarce. Oczywiście taki sposób gwarantuje bezpieczeństwo prywatności tylko ze strony innych domowników i współlokatorów. Przede wszystkim to wciąż nie zmienia naszego zewnętrznego numeru IP, z którego odwiedzamy strony. W tym celu należy zastosować dodatkowe środki ostrożności, takie jak np. TOR.

A jeśli ktoś chce połączyć uruchamiania dystrybucji live Linuksa z TORem, może skorzystać z dystrybucji Tails, która powstała specjalnie do takich zastosowań. System został wyposażony w TOR i odpowiednio skonfigurowane aplikacje - przeglądarkę, klienta poczty, komunikator, IRC itd. Jest to najbezpieczniejsze znane mi rozwiązanie, które działa out of the box. Wciąż nie wyklucza to ataków typu man-in-the-middle i gwarancji pełnej anonimowości nie ma i nigdy w internecie nie będzie.

Zrzut ekranowy z nagłówka pochodzi z serwisu Tech Crunch.

Hej, jesteśmy na Google News - Obserwuj to, co ważne w techu