Spakowanie plików to popularna praktyka przed wysyłaniem załącznika mailem - zmniejsza ich wielkość, pozwala w jednym pliku wysłać kilkadziesiąt mniej...

Zipujesz i zabezpieczasz hasłem pliki przed wysłaniem mailem? Google próbuje zgadnąć hasło... dla Twojego dobra

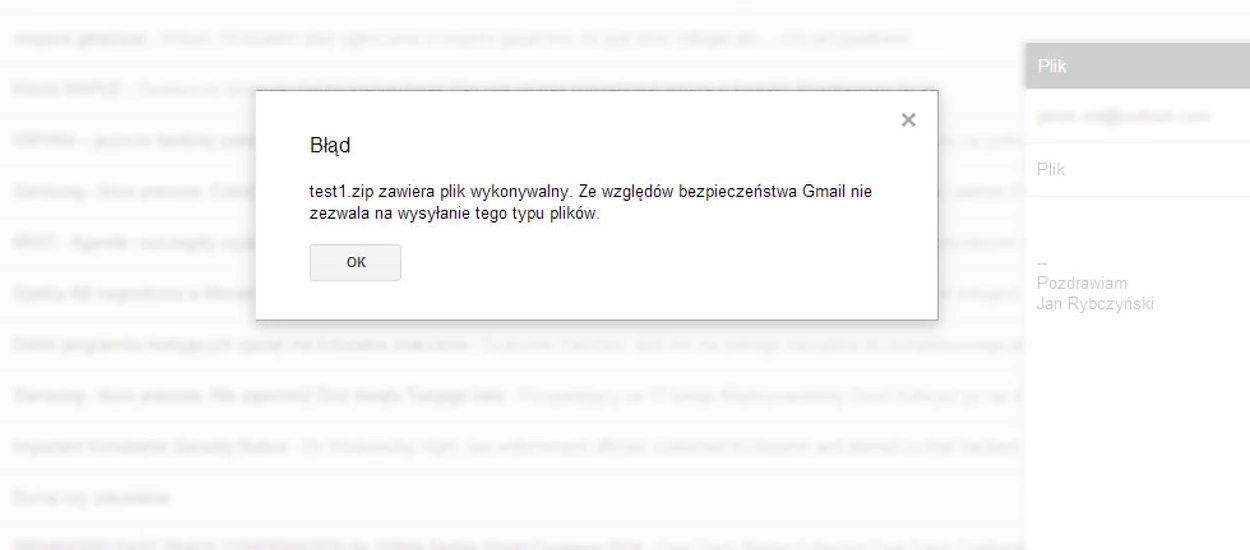

Spakowanie plików to popularna praktyka przed wysyłaniem załącznika mailem - zmniejsza ich wielkość, pozwala w jednym pliku wysłać kilkadziesiąt mniejszych elementów, wreszcie pozwala wysyłać nieakceptowane przez Gmail rodzaje plików, np. pliki wykonywalne .exe, pod warunkiem, że użytkownik doda hasło. Pliki bez hasła są automatycznie rozpakowywane i sprawdzane przez Google. Jak się okazuje, pliki z hasłem też... przynajmniej czasami, jeśli Google uda się odgadnąć hasło.

To, że Google rozpakowuje pliki w celu ich sprawdzenia wie każdy, kto próbował wysłać plik wykonywalny za pomocą Gmaila. Google wyświetla komunikat, że nie pozwala wysyłać plików wykonywalnych ze względów bezpieczeństwa, zarówno gdy wysyłamy sam plik jak i jego wersję zip. Wiadomo również, że Google blokuje wysłanie pliku o tej samej nazwie co wcześniej plik niedozwolony (być może również wielkości czy hashu) jeśli będziemy próbowali wysłać za chwilę ten sam plik, tylko dodatkowo zabezpieczony hasłem. Wygląda jednak na to, że to nie koniec prewencji ze strony Google. Wiele wskazuje na to, że nawet gdy plik zip jest zaszyfrowany i zabezpieczony hasłem, firma z Mountain View spróbuje odgadnąć hasło w celu zajrzenia do środka.

Na taką informację wpadł Brian Baskin, zajmujący się bezpieczeństwem komputerowym, który w zaszyfrowanym i zabezpieczonym hasłem pliku próbował wysłać szkodliwe oprogramowanie do swojego kolegi, który również zajmuje się bezpieczeństwem, w celu konsultacji. Załączył plik o standardowym w tym przypadku haśle "infected", po czym ujrzał komunikat, że nie może wysłać pliku ponieważ ten zawiera wirusa. Mocno go to zaskoczyło i postanowił dalej drążyć temat.

Wykonał serie prób przesłania wirusa zabezpieczając plik 25 najpopularniejszymi hasłami, jednocześnie zadbał aby Google nie mogło wykorzystać żadnych wskazówek w postaci nazwy pliku, rozszerzenia, czy hasha oryginalnego pliku - wszystkie te elementy były modyfikowane. Jak się okazało, żadne inne hasło nie zostało złamane, czy raczej odgadnięte przez Google, jedynie podczas wykorzystania hasła "infected", plik nie przechodził weryfikacji.

Trudno powiedzieć, czy "infected" to jedyne hasło wypróbowywane przez Google, czy jest ich więcej. Tym bardziej nie wiadomo czemu hasła typu "1234" nie są sprawdzane a infected jest, tak jakby tego rodzaju hasło miało zagwarantować, że w środku będzie wirus. Raczej mało prawdopodobne, żeby kryminaliści pragnący zarazić czyjś komputer, wysłali wirusa spakowanego i zaszyfrowanego akurat hasłem infected.

Pozostawiając te wszystkie rozważania na boku, powstaje pytanie, czy Google powinien próbować zaglądać do zaszyfrowanych plików, nawet jeżeli jest to automat mający wykrywać wirusy dla dobra użytkownika? Można powiedzieć, że za każdym razem gdy wykrywa wirusa, takie zaglądanie jest uzasadnione, jednak za każdym razem gdy zagląda do pliku, który miał być tylko do wiadomości odbiorcy, a wirusa w nim nie ma, to jest coś nie w porządku.

Jakie jest wasze zdanie na ten temat? Uważacie, że wszystko jest OK, bo Google chroni mało rozgarniętych użytkowników, którzy stosują proste hasła, a bardziej zaawansowani i tak sobie poradzą lepszymi metodami szyfrowania, czy może Google nie powinien próbować zaglądać do szyfrowanych plików i już?

Więcej informacji o odkryciu Briana Baskina znajdziecie na jego blogu.

Hej, jesteśmy na Google News - Obserwuj to, co ważne w techu