Phishing to jeden z najpopularniejszych ataków w sieci i jednocześnie - z uwagi na swoją masowość, może być niezwykle skuteczny. Według danych firm analitycznych Radicati i Statista, każdego dnia wysyłanych jest aż 3,5 mld wiadomości phishingowych - wystarczy więc, że dzięki różnym zabiegom socjotechnicznym cyberprzestępców uda się nawet niewielką część ofiar namówić na określone, niekorzystne dla siebie działania, to możemy mówić już o sporej skuteczności.

Smishing - jak nie dać się oszukać oraz jak wspomagać i edukować innych

Jakie to działania? Atak phishing w głównej mierze polega na nakłonieniu ofiar do przekazania cyberprzestępcom danych logowania do systemów transakcyjnych banków, danych osobowych czy dostępowych do serwisów społecznościowych. Odbywa się to najczęściej przy pomocy wiadomości e-mail, ale dużo skuteczniejszy może być taki atak w postaci wiadomości SMS, czyli smishing.

Z tej prostej przyczyny, że do wiadomości SMS zajrzymy prędzej w swoim telefonie niż do poczty e-mail, łatwiej jest też cyberprzestępcom za ich pośrednictwem wzbudzić presję i poczucie zagrożenia, jeśli nie podejmiemy szybko jakichś sugerowanych w nich czynności. W ten sposób usypiana jest nasza czujność i decydujemy się na kroki, które w normalnych okolicznościach z miejsca byśmy odrzucili.

Podobne zagrożenie i charakter niosą ze sobą ataki typu vishing, w których to cyberprzestępcy dzwonią bezpośrednio do ofiar, często ze znanych nam numerów z naszej książki telefonicznej, podszywając się pod nie przy wykorzystaniu spoofingu (Caller ID Spoofing, to oficjalna nazwa tego ataku, w którym to przestępcy podszywają się pod prawdziwe numery, dzięki różnego rodzaju bramkom VoIP).

Podstawowe rodzaje oszustw przez telefon

Fałszywe SMS-y, czyli smishing

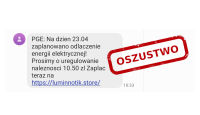

Każdy z nas płaci podatki, licząc każdego roku na zwrot nadpłaty, sporo też osób kupuje w internecie i spodziewa się otrzymania w związku z tym paczki czy korzysta i opłaca usługi u różnych operatorów. Dlatego też często jesteśmy świadkami ataków w postaci masowo wysyłanych przez cyberprzestępców wiadomości SMS, nakłaniających do podania danych potrzebnych do odbioru zwrotu podatkowego.

Niemal zawsze są to niewielkie kwoty, które jesteśmy w każdej chwili gotowi zapłacić, by się ustrzec przed konsekwencjami. Niestety, zazwyczaj taka wiadomość opatrzona jest skróconym linkiem do fałszywej strony, na której w celu weryfikacji naszej osoby jesteśmy nakłaniani do podania danych karty płatniczej czy logowania do naszego banku. W ten sposób w miejsce niewielkiej “niedopłaty” mogą zostać ukradzione nasze wszystkie środki znajdujące się na koncie.

Oszustwa z wykorzystaniem kodów QR

Jak już jesteśmy przy wiadomościach SMS, warto w tym miejscu wspomnieć o mało znanym jeszcze ataku, który zaobserwowano na forach dla dzieci i młodzieży typu np. Discord, w którym to cyberprzestępcy nakłaniają swoje ofiary do sparowania aplikacji wiadomości od Google z webową wersją, poprzez zeskanowanie przesłanego kodu QR.

Fałszywe połączenia telefoniczne, czyli vishing

Niezwykle groźne i opłakane w skutkach są ataki typu vishing, w których to cyberprzestępcy podszywają się pod konsultantów czy pomoc techniczną, najczęściej z banku i to z numeru, który mamy zapisany w książce telefonicznej. Cyberprzestępcy wykorzystują do tego różnego rodzaju bramki VoIP, podszywając się pod prawdziwe numery instytucji, takich jak banki, urzędy albo organy ścigania - dzięki spoofingowi.

Scenariusz takiego ataku często przebiega według schematu, polegającemu na przekonaniu ofiary do zainstalowania aplikacji do zdalnego pulpitu, która rzekomo ma pomóc w zabezpieczeniu środków na koncie przed kradzieżą. W rzeczywistości cel wykorzystania aplikacji jest zupełnie inny - ma ona posłużyć przestępcom do uzyskania niczym nieskrępowanego dostępu do urządzenia ofiary. W ten sposób mogą zainstalować wirusa, wykradającego dane na przykład do logowania do bankowości elektronicznej, a w konsekwencji utratę wszystkich środków czy zaciągnięte przez przestępców w naszym imieniu zobowiązań kredytowych.

Vishing to oczywiście nie tylko podszywanie się pod banki, ale i pod firmy zajmujące się inwestowaniem w kryptowaluty czy akcje znanych, giełdowych spółek, jak PGNiG Orlen czy KGHM, ale też i motoryzacyjnych jak Tesla. W tym przypadku, cyberprzestępcy “werbują” ofiary na portalach społecznościowych, poprzez posty zachęcające do takich inwestycji.

Warto tu mieć jeszcze na uwadze, że te nowe technologie umożliwiają ewoluowanie ataków w bardziej skuteczne próby. Wspomnę tu tylko o zjawisku deep fake audio, dzięki któremu już niebawem każdy będzie mógł zadzwonić do nas i mówić do nas głosem kogoś bliskiego czy znajomego. Ważne jest więc to, aby jak najszybciej i możliwie skutecznie wyeliminować istniejące formy zagrożenia w jak najszerszym możliwym zakresie, dzięki czemu lepiej będziemy przygotowani na nowe formy ataków w przyszłości.

Inne rodzaje ataków cyberprzestępców w internecie

Nie możemy przy tym zapominać też o innych typach ataków w sieci, w tym popularne “ataki na BLIKA”, w których to na przykład po przejęciu konta znajomego na Facebooku, ten nagle pisze do nas, iż znalazł się w trudnej sytuacji i potrzebuje od nas przelewu, by móc się z niego wykaraskać. W tym celu prosi nas o szybki przelew na numer telefonu i kod BLIK, niezbędny do przekazania mu w tej chwili potrzebnej kwoty.

Nie ustają też przestępstwa przy zakupach w sieci - na portalach typu Allegro, OLX czy Vinted, ale też w tradycyjnych sklepach internetowych, które to zakładane są w celu wyłudzenia danych kart płatniczych czy sprzedaży nieistniejących towarów w niezwykle atrakcyjnych cenach, czym poszerzają zasięg tego typu oszustw.

Świadomość tych zagrożeń to dopiero połowa sukcesu

W mediach takich jak Antyweb często pisze się o takich zagrożeniach i atakach, aby jak największa grupa osób nabrała ich świadomości. Jednak sama świadomość to dopiero połowa sukcesu, bo w sytuacji zagrożenia i pod presją, ulegają takim atakom również bardziej zaawansowani użytkownicy internetu.

Jak w takim razie chronić się przed takimi atakami, aby móc później wspomagać i edukować innych? Przyjęło się, iż w sytuacji gdy takie lub podobne działania, do których jesteśmy namawiani, wzbudzają nasz dyskomfort czy niepokój, to z dużym prawdopodobieństwem coś jest na rzeczy i ktoś właśnie próbuje nakłonić nas do niekorzystnego dla nas w skutkach postępowania.

W szczególności musimy zwrócić uwagę na wzbudzanie presji, emocji i poczucia zagrożenia utraty, ale też i obietnic uzyskania niespodziewanej wygranej czy wyjątkowo dużego zysku. Niepokój ten powinny wzbudzić też prośby o podanie obcej osobie wrażliwych danych - rzekomo w celu weryfikacji naszej osoby.

Istny alarm w naszych głowach powinny wywołać prośby o zainstalowania czegokolwiek na naszych urządzeniach, a już w szczególności konieczność zalogowania się na stronie, do której prowadzi link przesłany nam w wiadomości. Żaden bank, operator czy inna instytucja nie prosi o to swoich klientów, a w razie wątpliwości sami przecież możemy wykonać połączenie i upewnić się, co do przekazanych nam inną drogą informacji. Podobnie jak w przypadku próśb o przelew, nawet od znajomych na Messengerze - bezpośredni kontakt telefoniczny z takim znajomym, może ustrzec nas przed utratą znacznych środków pieniężnych.

Jak wspomagać i edukować innych?

Będą świadomym takich zagrożeń i znając techniki jakimi posługują się cyberprzestępcy możemy też wspomóc i edukować innych w tym zakresie. Jeśli chodzi o edukację, na pewno wiele dobrego zrobimy w tym celu wśród znajomych i rodziny, uczulając ich na tego typu ataki, pokazując jak działają i instruować, co mają w takich przypadkach zrobić lub czego pod żadnym pozorem nie robić.

Jak jeszcze możemy pomagać? Na przykład poprzez zgłaszanie zagrożeń, jakie napotkaliśmy - w sieci czy poprzez telefon. Tym samym zawsze pomagamy sobie, pomagając równocześnie innym - takie wspólne działania nas wszystkich to nasza najskuteczniejsza broń przeciwko atakom przestępców w internecie.

Wystarczy, że każdy przypadek takiego oszustwa zgłosimy do CERT Polska, a można to zrobić na kilka sposobów:

- podejrzane SMS-y – najlepiej wysyłać na nr: 799 448 084 (warto zapisać sobie ten numer w książce telefonicznej

- podejrzane strony – najlepiej zgłaszać poprzez formularz na stronie: incydent.cert.pl

- podejrzane wiadomości mailowe – najlepiej wysyłać na adres: cert@cert.pl

Co ważne, wiadomości przekazujemy w oryginalnej formie, bez wycinania linku czy treści. Z jednego numeru możesz zgłosić maksymalnie 3 wiadomości w ciągu 4 godzin, a każde nasze zgłoszenie jest dokumentowane i weryfikowane przez operatorów CERT Polska.

Dlaczego to takie istotne? Otóż już od kilku lat na mocy porozumienia UKE, Ministerstwo Cyfryzacji i NASK z operatorami Orange, Play, Plus i T-Mobile, funkcjonuje już rejestr ostrzeżeń, zawierający domeny internetowe, które służą do wyłudzeń danych i środków finansowych użytkowników internetu. Operatorzy na mocy tego porozumienia korzystają z tej listy i blokują do nich dostęp.

Sebastian Kondraszuk, kierownik działu CERT Polska w strukturach Państwowego Instytutu Badawczego NASK:

Dziękuję, wszystkim osobom, które przesyłają nam zgłoszenia – poprzez SMS-y, maile lub formularz na stronie incydent.cert.pl. I tym, którzy tę listę wykorzystują – dostawcom usług internetowych, operatorom komunikacyjnym. Bez naszych wspólnych działań, bez prawdziwej współpracy nie powstałaby tak dobrze funkcjonująca lista, a poziom cyberbezpieczeństwa w Polsce byłby na pewno niższy.

Dodatkowo 14 lutego 2023 roku przyjęty został przez Radę Ministrów projekt ustawy o zwalczaniu nadużyć w komunikacji elektronicznej. Przepisy tej ustawy wprowadzają między innymi obowiązek blokowania przez operatorów połączeń, w ramach których przestępcy podszywają się pod inne podmioty oraz blokowania oszukańczych wiadomości SMS, ze wzorca stworzonego i udostępnionego przez CSIRT NASK operatorom.

Wzorzec ten czy schemat wysyłania takich oszukańczych wiadomości, stworzony będzie na podstawie Waszych dobrowolnych zgłoszeń. Zatem im ich więcej, tym lepiej dla nas wszystkich, korzystających z internetu i nowych technologii.

Hej, jesteśmy na Google News - Obserwuj to, co ważne w techu