Obecna sytuacja sprawia, że wirusy są bardzo popularnym tematem i prawdopodobnie są na ustach każdego z nas (zarówno dosłownie, jak i w przenośni). I nie ma w tym niczego dziwnego, gdyż mogą stanowić zagrożenie dla zdrowia, a nawet życia. Podobne wirusy, lecz cyfrowe, czyhają na komputery osobiste.

Najgroźniejsze wirusy w historii komputerów PC. Zainfekowały miliony urządzeń i przyniosły miliardy dolarów strat

Nim przejdziemy do konkretnych przykładów zatrzymajmy się na chwilę przy szkodliwym oprogramowaniu w ogóle. Dzieli się ono na wiele różnych typów, a określenia typu wirus, robak, trojan często padają synonimicznie, choć określają nieco różniące się rodzaje zagrożeń. Przyjrzyjmy się zatem popularnym zagrożeniom czyhających na nas i nasze urządzenia każdego dnia.

- wirus to oprogramowanie zdolne do infekowania plików na dysku i wpływania na działanie komputera (który może nawet zostać uszkodzony). Jedną z kluczowych umiejętności wirusów jest samoczynne powielanie i rozprzestrzenianie się poprzez dołączenie się do innego programu (tzw. hosta)

- robak jest podobny do wirusa, jednak w przeciwieństwie do niego nie potrzebuje hosta, by móc się rozprzestrzeniać

- trojan przyjmuje maskę (np. rozszerzenia do przeglądarki), by wprowadzić do systemu ofiary dowolną liczbę złośliwego oprogramowania. Zależnie od intencji twórcy, może ono szpiegować poczynania użytkownika, wykradać wrażliwe dane oraz pozwolić na inne rodzaje ataków. W przeciwieństwie do robaków i wirusów, trojan nie potrafi się samodzielnie powielać.

- rootkit infekuje urządzenie ofiary i ukrywa swoją obecność tak, że przeciętny użytkownik nie zauważy żadnych nieprawidłowości, a nawet program antywirusowy może go nie wykryć. Zamaskowane w ten sposób programy, skrypty, pliki i procesy mogą przechwytywać naciśnięcia klawiszy na klawiaturze, odczytywać zapisane hasła, dane kart kredytowych, a – w zależności od rodzaju rootkita – nawet przejąć kontrolę nad urządzeniem

- ransomware potrafi zaszyfrować ważne dane i pliki, zablokować je i zażądać okupu za udostępnienie kodu deszyfrującego.

- Spyware to oprogramowanie gromadzące informacje o użytkowniku. W tym celu przechwytywane są informacje o: naciśnięciach klawiszy, adresach e-mail, danych formularzy internetowych, historii przeglądarki, danych osobowych (np. dane karty kredytowej), itp.

- AdWare to oprogramowanie wyświetlające reklamy na zainfekowanym urządzeniu, zazwyczaj w przeglądarce. AdWare infekuje urządzenie ofiary podszywając się pod popularne aplikacje lub podczepianie się do nich

- Scam to próba zachęcenia potencjalnej ofiary do podania swoich danych (dane logowania, dane karty kredytowej, itp.). Zazwyczaj jest to wiadomość e-mail podobna do spamu, jednak o ile spam to po prostu niechciana wiadomość (np. reklama), o tyle scam jest złośliwą wiadomością, która wykorzystuje socjotechnikę i inne sprytne sztuczki, aby pozyskać dane użytkownika

Najgroźniejsze zagrożenia ery PC

MyDoom

MyDoom to robak komputerowy wykryty 26 stycznia 2004 roku. Rozprzestrzeniał się poprzez wiadomości e-mail z zainfekowanym załącznikiem. Jego aktywacja przesyłała wiadomość z robakiem do osób z listy kontaktów ofiary, a sam MyDoom był kopiowany do dowolnego folderu programu P2P, co ułatwiało zarażanie kolejnych jednostek.

Następnie program tworzył podatność pozwalającą na uzyskanie zdalnego dostępu do urządzenia, które było wykorzystywane do ataku DoS (wyobraźcie sobie zakorkowaną autostradę, gdzie auta zamiast pędzić powyżej 100 km/h jadą zaledwie 10-20 km/h, co chwilę się zatrzymując. Tutaj ma miejsce coś podobnego, jednak zamiast autostrady jest serwer, a zamiast samochodów są komputery usiłujące się z nim połączyć) na serwery firmy informatycznej SCO Group.

Mimo upływu lat zagrożenie nie zostało całkowicie zniwelowane, a ryzyko zarażenia wciąż stanowi problem dla części komputerów z Windowsem. Po dziś dzień nie pojawiło się złośliwe oprogramowanie zdolne do spowodowania równie wysokich strat finansowych (powyżej 38 miliardów dolarów), co czyni go najbardziej dewastującym finansowo oprogramowaniem w historii PC.

Jego twórca pozostaje nieznany, jednak treść zawartej w nim wiadomości („andy; I’m just doing my job, nothing personal, sorry,”,(pol. Andy, ja tylko wykonuję swoją pracę, to nic osobistego, wybacz)) pozwala przypuszczać, iż ktoś zlecił mu jego napisanie, co może mieć podłoże w konflikcie dotyczącym prawa do własności części kodu jądra Linuksa.

WannaCry

Pierwsze ataki ransomware znanego jako WannaCry oraz WannaCrypt odnotowano 12 maja 2017 roku. Na jego celowniku znalazły się duże firmy, korporacje oraz serwery, których infrastruktura opierała się na systemie Windows. Korzystając z exploita ‘Eternal Blue’ wykorzystującego lukę w Windows Server Message Block (SMB) program infekował urządzenie ofiary, szyfrował pliki znajdujące się na dysku, blokował do nich dostęp, a następnie wyświetlał ofierze komunikat informujący o zablokowaniu dostępu do plików.

Aby odzyskać dostęp do danych konieczne było opłacenie okupu, co było równoznaczne z zakupem klucza deszyfrującego. Próba pozyskania pieniędzy była przemyślana, a sama ofiara miała wyznaczony określony czas na dokonanie wpłaty, której odwlekanie prowadziło do podniesienia okupu lub całkowitej utraty dostępu do danych. Zagrożenie zostało w dużej mierze wyeliminowane dzięki śmiałkowi z Anglii, który poddał analizie kod wirusa i podjął stosowne działania celem jego zatrzymania (w kodzie znajdował się link do niezarejestrowanej strony internetowej. Po jej zarejestrowaniu wirus w dużej przestał działać).

WannaCry to jeden z największych ataków ransomware, a liczbę urządzeń zainfekowanych już pierwszego dnia szacuje się na 230,000 komputerów ze 150 państw. Na liście ofiar znalazło się wiele znanych firm, w tym:

- Deutsche Bahn

- FedEx

- German National Railway

- Hitachi

- Honda

- Nissan Motors

- Renault SA

Petya

Petya (nazwa nawiązuje do filmu GoldenEye, gdzie Petya była jednym z uzbrojonych satelitów należących do sowietów) to trojan odkryty w 2016 roku, który za cel obrał sobie sieci firmowe oparte na Windowsie. Program przenoszony był poprzez mejle, a jego działania sparaliżowały działanie licznych firm oraz struktur państwowych w wielu państwach. Petya przejmowała kontrolę nad MBR (Master Boot Record; zawiera program potrzebny do uruchomienia systemu oraz informacje o podziale dysków na partycje) i szyfrowała zawartość dysków twardych, po czym blokowała do nich dostęp. Jeśli ofiara chciała odzyskać do nich dostęp musiała wpłacić okup w Bitcoinach o równowartości 300 dolarów.

Program wykorzystał specyfikę usługi Active Directory stosowanej w sieciach firmowych. Podłączone do niej urządzenia mają przydzielone określone uprawnienia, a całością zarządza główny serwer (administrator). W jego kompetencji leży przydzielanie uprawnień pozostałym komputerom, a także przesyłanie im plików. Komputery skonfigurowane tak, by ufać serwerowi były łatwe do zainfekowania, co wykorzystano w Petyi.

Jej ofiarą padło wiele firm i struktur państwowych na Ukrainie (a także w sąsiadujących z nią krajach), w tym: energetyka, bankowość, lotnictwo, transport publiczny i część stron rządowych.

Globalny cyberatak nastąpił rok później, 27 czerwca 2017 roku wraz z pojawieniem się nowej odmiany Petyi nazwanej dla niepoznaki NotPetya. Nowa wersja nie potrafiła cofnąć wprowadzonych przez siebie zmian, więc wpłacanie okupu mijało się z celem.

Źródło: WikipediaPetya sparaliżowała pracę dziesiątek wielkich firm i obiektów państwowych, wliczając banki, lotniska i firmy naftowe na terenie Rosji i Ukrainy, a nawet elektrownię w Czarnobylu. Trojan zaatakował również sąsiednie kraje, a nawet te dalsze, jak Wielka Brytania, czy Stany Zjednoczone.

Wg raportu opublikowanego na łamach magazynu Wired wynika, iż całkowite szkody wyrządzone przez Petyę wyniosły powyżej 10 miliardów dolarów.

ILOVEYOU

ILOVEYOU to robak, który pojawił się 4 maja 2000 roku. Ma on postać skryptu rozsyłanego w formie załącznika do wiadomości e-mail, którego nazwa (np. LOVE-LETTER-FOR-YOU.txt.vbs.) miała zachęcić potencjalną ofiarę do jego otworzenia. Załącznik korzysta z rozszerzenia .vbs, które system Windows traktuje jako skrypt wykonawczy. Jego aktywacja wyzwalała dwie akcje:

1) nadpisanie przypadkowych plików z dysku (obrazki, dokumenty, pliki dźwiękowe)

2) rozsyłanie robaka do kontaktów e-mail korzystających z poczty Outlook podszywając się pod ofiarę, co znacząco zwiększało szansę na powodzenie ataku

Wystarczyło 10 dni by robak ILOVEYOU zainfekował około 10% komputerów podłączonych do sieci, powodując straty szacowane na 10 miliardów dolarów. Tym samym, ILOVEYOU zyskał sobie miano jednego z dziesięciu najgroźniejszych zagrożeń komputerowych w historii.

Celem uniknięcia zagrożenia, wiele firm i korporacji wyłączyło swoje serwisy pocztowe. Zniwelowanie szkód było możliwe już 5 maja 2000 roku dzięki Narinnatowi Suksawatowi – 25-letniemu informatykowi – który napisał pierwszy program usuwający jego skutki.

MEMZ

MEMZ to trojan opracowany na potrzeby serii "Viewer-Made Malware" prowadzonej przez użytkownika Danooct1 w serwisie YouTube. Jego działanie było wysoce destruktywne i bez problemu mógł uceglić zainfekowany komputer poprzez nadpisanie sektora rozruchowego Windowsa (MBR) animacją Nyan Cata okraszoną napisem „Twój komputer został uceglony przez trojana MEMZ. Teraz czerp przyjemność z oglądania Nyan Cata...”

Zamknięcie go przez Menedżer zadań prowadziło do powstania jeszcze większej ilości procesów, a nawet do Niebieskiego Ekranu Śmierci (BSoD). Innym, równie ciekawym efektem wirusa było całkowite zgliczowanie elementów systemowych, jak: kursor, okna programów, menu start, itp.

Program miał zamysł humorystyczny, a jego instalacja poprzedzona była komunikatem przestrzegającym przed instalowaniem go w głównym systemie, więc nie spowodował wielkich strat finansowych, ani nie utrudnił pracy firm. Dokładny przebieg jego działania możecie zobaczyć na YouTube.

Code Red

Code Red to robak, który ujrzał światło dzienne 13 lipca 2001 roku. Został wykryty przez załogę eEye Digital Security, która w międzyczasie popijała sobie Mountain Dew Code Red, co stanowiło inspirację dla nazwy programu.

Code Red rozprzestrzeniał się wykorzystując przepełnienie bufora (zapisanie większej ilości danych niż był w stanie pomieścić bufor, czyli wyznaczona w tym celu pamięć, co prowadziło do nadpisania sąsiednich komórek pamięci). Jednym z bardziej znanych i popularnych symptomów tego robaka jest podmiana treści na odwiedzanych witrynach na białą stronę z komunikatem „Hacked by Chinese”.

Umożliwiał on również zdalną kontrolę zainfekowanej maszyny, co prowadziło do 3-etapowego działania:

- 1-19 dni od infekcji: robak wykorzystywał połączenie z internetem do wyszukiwania i infekowania serwerów opartych na IIS

- 20-27 dni od infekcji: robak wykorzystywał sieć zainfekowanych serwerów do przeprowadzenia ataku typu DoS na wybrane adresy, w tym Biały Dom

- 28 dni od infekcji: robak przechodził w stan spoczynku

Jego wykrycie było trudne, ponieważ w pełni operował w pamięci RAM, której zużywał zaledwie 3,569 bajta. Program miał tworzyć setkę kopii siebie, lecz w wyniku błędu kopii było znacznie więcej, co skutkowało widocznym zużyciem RAM-u.

Wg szacunków, Code Red zainfekował 1-2 mln serwerów, a straty szacuje się na 2 miliardy dolarów. Łatka chroniąca serwery IIS przed zagrożeniem została opublikowana przez Microsoft 18 lipca 2001 roku.

StormWorm

StormWorm to trojan wykryty 17 stycznia 2007 roku, a jego nazwa wywodzi się od tytułu jednej z wysyłanych przez niego wiadomości „ 230 dead as storm batters Europe”. Rozprzestrzeniał się poprzez wiadomości e-mail z zainfekowanym załącznikiem oraz fałszywe linki do newsów i filmików.

Źródło: WikipediaOtwarcie załącznika wgrywało do Windowsa usługę wincom32, która mogła wgrywać kolejne (np. game0.exe i game5.exe. Pozwalały na przeprowadzenie ataku DDoS lub na zdalne przejęcie kontroli nad urządzeniem). Następnie robak nawiązywał szyfrowane połączenie z siecią peer-to-peer (P2P), gdzie nowe urządzenie rejestrowane było jako nowy peer, a następnie oczekiwało na dalsze instrukcje.

Zwiększająca się ilość kontrolowanych urządzeń doprowadziła do powstała sieci botnetu (botnet to grupa komputerów zainfekowanych przez złośliwe oprogramowanie. Takie komputery mogą zostać wykorzystane do masowego ataku na serwery (tzw. ataki DDoS)) kontrolowanej nie przez jedną, a wiele jednostek centralnych (30-35 urządzeń), które stanowiły centrum dowodzenia programu. Stanowiło to istotną przeszkodę w wykryciu źródła problemu i dezaktywowania zagrożenia.

Według ogłoszenia wydanego w 2007 roku przez firmę Postini wykryto ponad 200 mln wiadomości zawierających trojana StormWorm. Ponadto, w szczytowym momencie kontrolował on równocześnie około 10 mln komputerów.

Celem wirusa byli zarówno klienci firmowi, jak i zwykli użytkownicy. Zredukowanie liczby zainfekowanych urządzeń było możliwe dzięki szybkiej reakcji Microsoftu oraz producentów oprogramowania antywirusowego. Dzięki ich trudowi ilość zarażonych urządzeń w 2016 roku szacowało się na 1 000 jednostek.

Melissa

Melissa (nazwa pochodzi od striptizerki z Florydy; stąd nawiązanie do stron pornograficznych) to zagrożenie wykorzystujące złośliwe makro ukryte w dokumencie Worda, a pierwsze ataki miały miejsce 26 marca 1999 roku. Zainfekowany dokument został opublikowany na grupie alt.sex. Rzekomo miał on zawierać zawierać listę haseł do stron pornograficznych, co wzbudziło zainteresowanie członków grupy. Część z nich uległą pokusie, tym samym otwierając plik, co aktywowało zapisane w nim makro. Jego działanie ograniczało się do wysłania zainfekowanej wiadomości do 50 kontaktów z listy mejlowej ofiary. Spowodowany w ten sposób wzrost ruchu sieciowego zakłócił pracę usług mejlowych w rządzie oraz w korporacjach. Część wiadomości zawierała odwołanie do serialu Simpsonowie.

Prześledzenie śladów dokumentu pozwoliło na dotarcie do Davida L.Smitha, twórcy wirusa, który następnie pomógł w uchwyceniu pozostałych współtwórców.

Szkody spowodowane wirusem szacuje się na 80 mln dolarów.

Sasser

Sasser (nazwa pochodzi od przepełnienia bufora komponentu systemów Windows XP oraz 2000 znanego jako LSASS) to robak komputerowy wykryty 30 kwietnia 2004 roku. Jego autorem autorem jest Sven Jaschan, który na swoim koncie ma również robaka Netsky. Sasses skanował różne adresy IP i łączył się z komputerami ofiar za pomocą portów TCP 139 oraz 445.

Działanie wirusa było przede wszystkim upierdliwe, ponieważ spowalniał komputer i powodował przypadkowe zawieszanie się komputera, jednak efekty były znacznie poważniejsze, gdyż zakażonych zostało miliony urządzeń, w tym istotne urządzenia wchodzące w skład infrastruktury krytycznej (systemy wymagane do funkcjonowania gospodarki i samego państwa).

Zarażonych zostało ponad milion urządzeń (w tym obiektów infrastruktury krytycznej, jak: linie lotnicze, transport publiczny, szpitale, itp.), a straty szacuje się na 18 miliardów dolarów.

Stuxnet

Stuxnet to specjalistyczny robak wycelowany w ściśle określone modele sterowników firmy Siemens (SIMATIC S7-300 oraz S7-400, które można było znaleźć w wirówkach do wzbogacania uranu). Jego wykrycie przypisuje się, pochodzącemu z Białorusi Sergey’owi Ulasenowi. Stuxnet rozprzestrzeniał się dzięki zainfekowanym pendrive’om i wykorzystywał aż 4 exploity typu 0-day (luki w oprogramowaniu, o których nie wie ani jego producent, ani dostawcy antywirusów).

Zarażone urządzenia oraz połączona z nimi sieć lokalna były sprawdzane pod kątem obecności wspomnianych kontrolerów PLC Siemensa. W przypadku ich wykrycia Stuxnet wprowadzał zmiany w ustawieniach sterownika i zmieniał prędkość mieszania, co prowadziło do uszkodzenia maszyny. Jeśli robak nie wykrył żadnego z układów to nie podejmował żadnych działań.

Wg gazety The New York Times atak został zaplanowany i zrealizowany we współpracy Sił Obronnych Izraela z amerykańskim rządem. Celem ataku miało być powstrzymanie planów nuklearnych Iranu. Informacje te szybko zostały zdyskredytowane przez dwutygodnik Forbes powołując się na brak wiarygodnych dowodów.

Jak podaje Wikipedia, zarażonych zostało przeszło 200 000 komputerów, z czego 1 000 maszyn uległo zniszczeniu.

Podsumowując: wirusy są groźne nie tylko dla ludzi, dla maszyn również

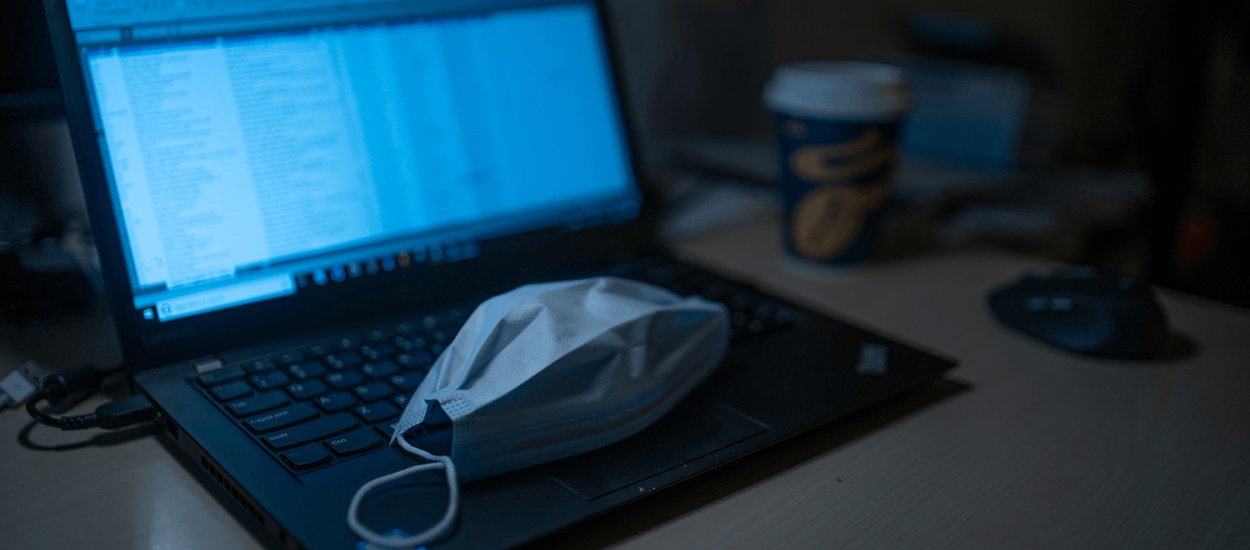

Szalejąca obecnie po świecie pandemia zbiera swoje żniwo powodując kolejne zgony i straty finansowe, a liczby z pewnością będą jeszcze rosnąc. Zagrożenie zdrowia i życia budzi wyobraźnię i zachęca, a nawet wymusza podjęcie właściwych środków zaradczych, co wpływa na co dzienne funkcjonowanie wielu z nas. Jednak nie tylko ludzie są zagrożenie wirusami, urządzenia RTV (komputery, laptopy, tablety, smartfony, smart TV, itp.) także. Dla nich zagrożenie stanowią: wirusy, robaki, trojany, ransomware, rootkity, adware, spyware, wirusy oparte na makrach (np. w Wordzie). Mogą być one mało szkodliwe, a mogą być fatalne w skutkach i powodować ogromne straty niczym pandemia Koronawirusa. I nie jest tak bez powodu, gdyż WannaCry oraz Petya sparaliżowały infrastruktury wielu firm, korporacji i struktur licznych państw zmuszając je do podjęcia drastycznych kroków (odcięcie zdrowych maszyn od zainfekowanych, wyłączanie serwisów i usług, itp.). Spowodowane nimi straty szacuje się na miliardy dolarów, co pozwoliło im trafić na karty historii.

Hej, jesteśmy na Google News - Obserwuj to, co ważne w techu